威胁行为者利用快速演变的多层恶意软件来提高其复杂性和精密性,因为这些恶意软件具有快速调整和更改代码的能力。

为了增加分析和反制的难度,这种复杂的恶意软件通常采用以下关键技术:

- 多层混淆

- 多层加密技术

Check Point 的网络安全研究人员最近发现了 Rhadamanthys,这是一种在暗网交易市场上出售且经常更新的信息窃取程序。

这种快速发展的多层恶意软件的开发人员最近发布了一个新的主要版本,即“0.5.0”。

Rhadamanthys 多层恶意软件

Rhadamanthys 在 2022 年 9 月的暗网市场中的一则广告中引起了关注,它以其丰富的功能和精美的设计而闻名。

卖家“King Crete”展示了自己的专业水准,引发了人们对潜在的其他自制恶意软件的猜测。

除此之外,该窃取程序的开发和广告还在进行中,最新版本为 0.5.0,发布在一个基于 Tor 的暗网网站上。新版本有许多变化和有趣的功能。

尽管很大程度上进行了重写,但 Rhadamanthys 的 32 位 Windows PE 初始加载程序保留了先前版本 (0.4.9) 的痕迹。

新增功能会检查可执行文件的名称,如果显示正在进行沙箱分析(长度为 16、32、40 或 64 的十六进制字符) ,则自动退出。

配置和附加模块嵌入在初始可执行文件中,在执行期间解压缩,并传递到后续阶段。

初始分类中新增了一个部分:.textbss,该部分最初为空(原始大小 = 0),在运行时用 shellcode 填充,与以前的版本类似,但现在无论位置如何,都会解压缩并加载第一个模块。

XS1-format 组件在第二个加载阶段暴露,在尝试字符串转储期间的初始分流中检测到了这一变化。Flare FLOSS 揭示了通过转储字符串进行提示的模块,作者现在对其进行了混淆处理。

除此之外,Post-PE 转换和 IDA 分析启动函数的轮廓揭示了独特而精致的设计。

新版本引入了用于临时缓冲区的 TLS,特别是在解码混淆字符串方面。 TLS 在 init_xs_module 中分配,TlsAlloc 值全局存储,并将自定义结构附加到 TLS 上以进行缓冲区分配。

保存的缓冲区可在字符串等数据的解混淆过程中多次使用。字符串解密函数作为回调传递,缓冲区在使用后被清除。

在此功能中非典型使用 TLS,设计原理不明确。字符串反混淆算法在不同的恶意软件阶段有所不同。

Rhadamanthys 模块采用原始系统调用进行本机 API 调用,避免挂钩和混淆 API 名称。间接系统调用绕过 NTDLL 挂钩,作者使用该技术的变体解决了该问题。

32 位和 64 位模块都使用原始系统调用; WoW64 进程系统调用的执行是通过 Heaven’s Gate 技术来处理的。第 2 阶段模块从 C2 准备和混淆第 2 号软件包中的窃取程序。

网络客户端连接到 C2,下载 WAV 格式的有效载荷,使用哈希值验证,并使用 proto 模块解密 XS1 模块。

然后,XS1 加载后续阶段,最后由 coredll.bin(XS2 格式)协调任务、向 C2 报告并初始化内置窃取程序。

除此之外,作者还不断添加功能,将这个窃取程序变成一个多用途的机器人。这表明 Rhadamanthys 的目标是成为不断发展的恶意软件市场的主要参与者。

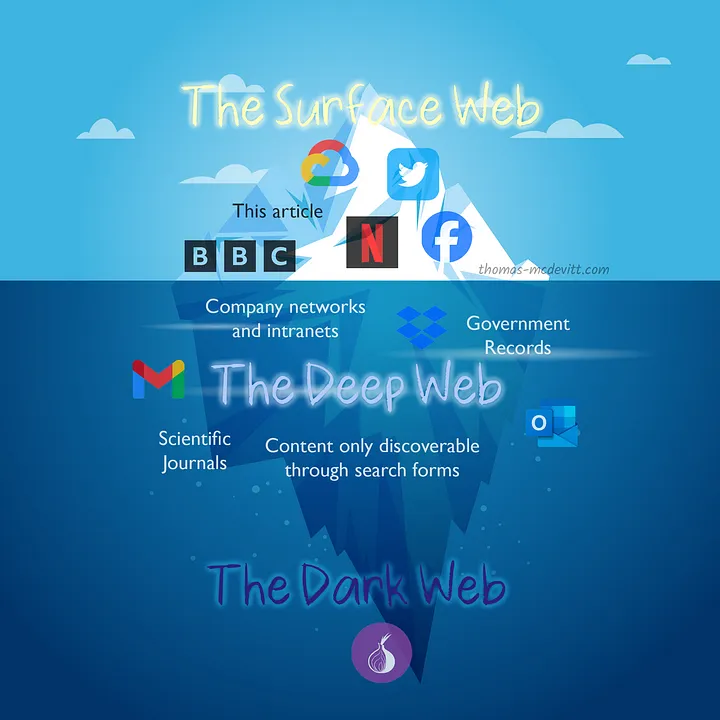

暗网里

暗网里