三种类型的网络

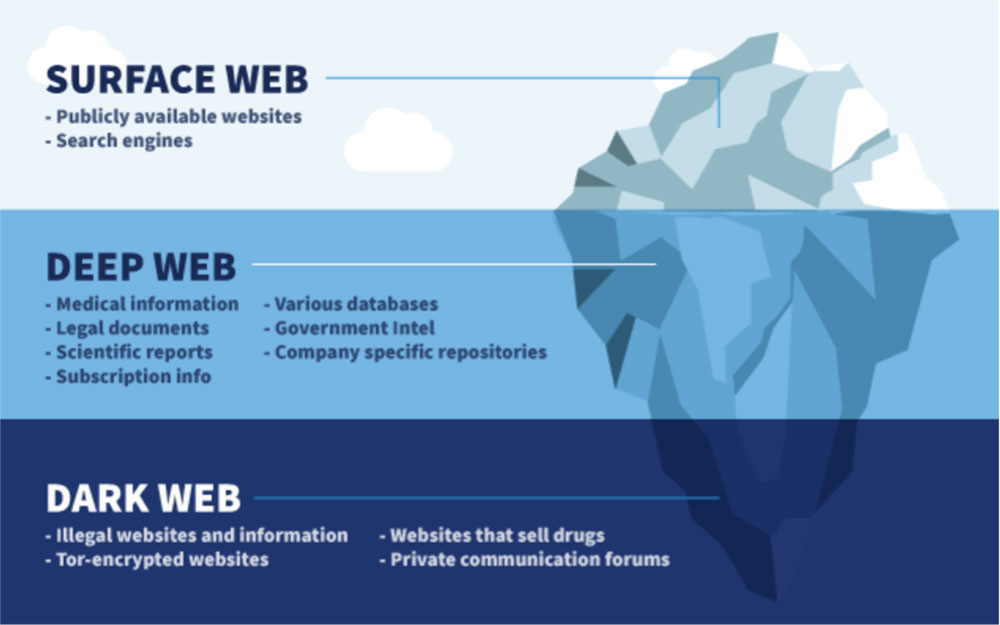

互联网是一个由服务器、计算机和设备组成的巨大的世界性网络,始于1970年代。1989年,蒂姆·伯纳斯-李(Tim Berners-Lee)在欧洲核子研究中心(CERN)工作时发明了万维网(WWW),以满足世界各地大学和研究所的科学家之间自动分享信息的需求。此后,网络成为互联网上的主要通信媒介,今天我们已经在谈论的是Web3.0的出现。网络通常被描述为由表层网络、深层网络和暗层网络组成。让我们看看它们的含义,并更详细地探讨一下暗网的工作原理。

表层网络和深层网络

表层网络和深层网络是我们大多数人每天使用的互联网的一部分,例如facebook.com或twitter.com。它可以通过常规浏览器(例如Google Chrome或Firefox)访问。

深层网络指的是互联网中闭门造车的部分,如只针对组织内授权用户的网页和数据库。例如,你作为客户在亚马逊网站上看到的是表面网络,但亚马逊员工可以看到的完整的商品数据库是深层网络的一部分。公司、大学、图书馆、医院、政府、国际组织等的私人数据和网页也构成深层网络的一部分。深层网络是迄今为止互联网的最大部分,估计占整个世界网络的90-95%。

那么,什么是“暗网”呢?

与表面网络和深层网络不同,暗网是互联网中不受监管的隐藏部分,只能通过特殊的浏览器(例如Tor浏览器)访问。使用谷歌等搜索引擎无法找到暗网网站。有些人也将暗网称为深网,但它们并不相同。只要你有准确的URL和用户凭证,就可以通过普通浏览器访问深层网络,但暗网却不是这样的。

虽然还有其他匿名网络,但Tor是最大和最广泛使用的暗网网络。没有任何组织、企业或政府负责管理暗网,也不能够执行法律规则。这正是暗网通常与非法活动联系在一起的原因。

暗网的起源

Tor始于2002年美国国防部的一个实验项目。美国政府创建了匿名和加密的Tor网络,是“洋葱路由器”的缩写,以保护其与间谍的通信。这个开源平台迅速流行起来,催生了我们今天所知道的暗网。该网络提供的匿名性吸引了注重隐私的个人和犯罪分子,这就是它作为犯罪分子平台而声名狼藉的原因。然而,专家表示,暗网作为一种技术,只是一种中性工具,它为用户提供匿名性。提供的匿名性被记者和人权活动家用于积极目的,而被其他人用于犯罪目的。

暗网如何运作

暗网通过对流量进行多层加密,并通过随机计算机网络进行跳转,每个计算机在将流量跳转到下一个设备之前都会去除一层加密,从而使任何人都难以追踪个人的IP地址。对流量进行多层加密类似于洋葱的许多层。因此,这个项目被称为“洋葱路由器”。

暗网网站托管在哪里?

Tor网络的工作方式是通过使用免费提供的特殊软件,在隐藏的服务上呈现出点对点的连接。对任何人来说,建立一个暗网网站似乎都相当容易。暗网网站可以托管在任何地方,即使在普通网络托管服务提供商的服务器上,只要他们允许。但是它们可能托管在私人服务器上,这样所有者就可以完全控制它。暗网网站的URL以.onion结尾,而不是.com或.net等。例如,即使是BBC在暗网上也有一个网站,其网址是http://bbcnewsd73hkzno2ini43t4gblxvycyac5aw4gnv7t2rccijh7745uqd.onion/

暗网不被任何搜索引擎如谷歌收录。因此,它不能被搜索到。你需要知道具体的网站地址(URL),以便能够访问它。

探索暗网危险吗?

犯罪分子利用暗网进行非法活动,如毒品交易、儿童色情、恐怖主义、枪支交易、黑客攻击和出售信用卡信息等用户凭证等。因此,它不是一个应该冒险进入的地方。即使在开放的表面网络上,也有很多不择手段的人在寻找容易上当受骗的受害者来诈骗或欺骗。无需详细说明暗网对毫无戒心的用户带来的危险。

网络安全专家表示:“暗网没有像网站提供商遵循的那样多的社会契约来保护网络其他部分的用户。因此,用户可能会发现自己经常暴露在某些类型的恶意软件中,如键盘记录器、僵尸网络恶意软件、勒索软件、网络钓鱼恶意软件。”

暗网似乎特别受黑客欢迎,他们出售从受害者那里窃取的用户凭据。“数据泄露的数量没有放缓的迹象,导致大量暴露的记录和个人信息可供在暗网上购买。最近的研究发现,目前那里有超过150亿个凭证可用,而黑客和网络犯罪分子之间的这些交易继续助长更多的网络攻击和破坏。”一位专家表示。

您可能已经猜到了,是的,在暗网上进行交易的首选货币是加密货币,尤其是比特币。

暗网的未来

随着人们对隐私的渴望持续增长,暗网没有显示出失去吸引力的迹象。在不到二十年的时间里,暗网网络已经从一个支持匿名通信的独立项目变成了一个不受监管的大型网络。根据Mike Wilson在Forbes.com上一篇题为“揭开暗网的神秘面纱”的文章,暗网的未来如何尚不清楚,但它看起来不会很快消失。

暗网里

暗网里